4 min

4 min

l’intérêt de conserver de vieux ordinateurs avec de vieux logiciels et navigateurs.

Au vu du dernier piratage des comptes facebook et twitter (ou carrément de pays tout entier comme l’Australie), je considère que le darknet possède toutes les clefs pour dominer le monde de la surface. Je les crois capables de faire « chanter » tous les membres du club de Davos (bien moins gentillet que ce qui est relaté dans cet article dans la Gazette des communes : « RGPD, rançongiciels: les inquiétudes du Clusif sur les collectivités »). De mes études des normes ISO, j’ai appris l’importance de l’archivage des données, des dossiers et informations. Il existe quelques sociétés qui proposent ce service d’archivage (c’est un métier hyper pointu, voir Archimag) aux grands groupes et multinationales, j’en ai côtoyé une et visité un de ses entrepôts et étudié en partie ses démarches ISO9001 et ISO14001 en réalisant un audit interne croisé. Les sites sont cachés et anonymisés pire que des banques et des sites militaires.

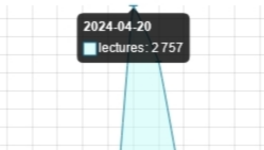

Venons-en au vieil ordinateur. Aujourd’hui, sur mon ordinateur très récent du travail, si je veux modifier la date du système pour par exemple enregistrer des documents de ma messagerie que je consulte un peu en retard et que je souhaite avoir avec la date de leur émission (style anti-daté), le navigateur et l’antivirus détectent la différence de date et refusent l’opération d’enregistrement. Je suis obligé de le faire à partir de mon ancien PC, et il le fait très bien. Je peux même enregistrer plusieurs années en amont. Et là, je fais le lien avec les hackers du darknet. Avec tous les mots de passe qu’ils doivent avoir stockés, ils peuvent avoir accès à tous les systèmes informatiques d’archivages (un login/password, et hop je peux copier tous les dossiers sensibles de Clearstream par exemple), mais ils vont laisser des traces de connexion. Le coup de génie est de pouvoir modifier les dates d’enregistrement système des connexions pour noyer leurs passages à des dates auxquelles les gestionnaires surveillants n’iront jamais voir (un gestionnaire basique surveille au fil de l’eau et fait confiance à son listing de traces de connexion obligatoirement trié par date). J’imagine même que toutes les fadettes (actualité des fadettes du nouveau ministre garde des sceaux) stockées dans des systèmes d’archivages sophistiqués sont au besoin piratées par les experts du darknet. J’estime que dès qu’un système informatique gère des accès protégés par mots de passe qu’il est potentiellement piraté, même les cryptomonnaies (il y a un pognon de dingue à se faire à condition d’avoir les codes).

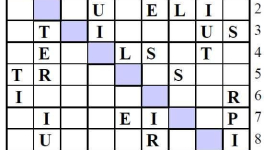

Tout document numérisé est un possible vecteur d’information capitale et donc de pouvoir. Exemple avec le décryptage de la correspondance de Marie-Antoinette, passages raturés par Axel de Fersen et révélés avec des outils de scan et d’imagerie hyper puissants.

Utilisation anodine de mon vieux PC ? Pas si inutile, pour mieux comprendre le monde de demain.

Bruno

English

English

Français

Français

Deutsch

Deutsch

Italiano

Italiano

Español

Español

Contribuer

Contribuer

Technologie

Technologie

Tu peux soutenir les auteurs qui te tiennent à coeur

Tu peux soutenir les auteurs qui te tiennent à coeur

Commentaire (0)